チェック・ポイント・リサーチ、Google Playに潜む「暗号通貨ドレイナー」アプリを発見―7万ドルの暗号資産を詐取

Google Play上で悪質な暗号通貨詐取アプリ発見、約7万ドル詐取

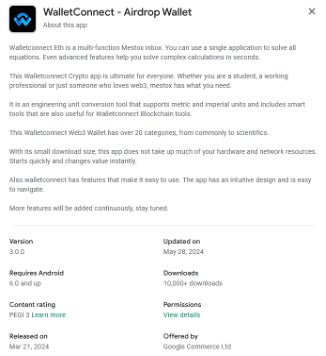

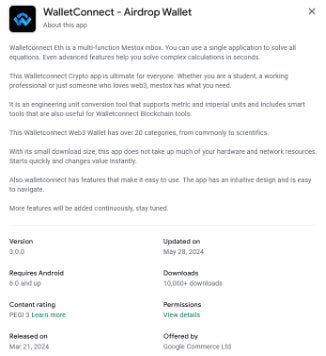

チェック・ポイント・リサーチ(CPR)がGoogle Play上の「WalletConnect」名義のアプリケーションを調査し、該当アプリがユーザーから暗号通貨を盗む「暗号通貨ドレイナー」であることを確認しました。このアプリはWeb3オープンソースプロトコル「WalletConnect」を模倣し、ソーシャルエンジニアリング手法と技術操作を駆使して安全な暗号資産転送ツールを装いユーザーを騙しました。アプリは2024年3月にGoogle Playにアップロードされ、5ヶ月以上検出を逃れ、1万回以上インストールされ、7万ドル以上の暗号資産を詐取しました。暗号通貨が浸透し、ウォレットのセキュリティが高まる一方で、サイバー犯罪者はより高度な手口を駆使してユーザーを騙し、セキュリティ対策を回避しています。

この記事の要約

- チェック・ポイント・リサーチはGoogle Play上のアプリ「WalletConnect」が、暗号通貨ドレイナーであることを確認した。

- このアプリは5ヶ月以上検出を逃れており、1万回以上インストールされ、合計で7万ドル以上の暗号資産を詐取していた。

- サイバー犯罪者はセキュリティ対策を回避するために、より高度な手口でユーザーを欺く動きが見られる。

AIを活用したサイバーセキュリティプラットフォームのプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point® Software Technologies Ltd.、NASDAQ:CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、Google Play上で「WalletConnect」という名前で公開されているアプリケーションが、暗号通貨ドレイナーを利用してユーザーの資産を盗んでいることを確認しました。

正規のWeb3オープンソースプロトコルである「WalletConnect」を模倣したこの悪質なアプリは、高度なソーシャルエンジニアリング手法と技術的な操作を駆使して、安全な暗号資産送金ツールであるかのようにユーザーを巧みに欺きました。2024年3月に初めてGoogle Playにアップロードされたこのアプリは、巧妙な回避技術を使って5カ月以上も検出を免れました。その間にアプリは1万回以上インストールされ、被害に遭ったユーザーから気付かれることなく、総額7万ドル以上の暗号資産を不正に取得したと報告されています。

主なハイライト

-

チェック・ポイント・リサーチは、Google Play 上で暗号通貨を盗むことを目的とした悪質な暗号通貨ドレイナーアプリを新たに発見しました。このアプリは暗号資産を盗むために設計されており、モバイルデバイスユーザーのみを標的にしたドレイナーとしては初めてのケースです。このアプリは検出を避けるために最新の回避技術を使用しており、削除されるまで約5カ月間、利用可能な状態でした。

-

攻撃者は、この暗号資産ドレイナーアプリをWeb3の正規ツールと偽り、高度なソーシャルエンジニアリングを駆使して、広く信頼されているWalletConnectプロトコルの名前を悪用することで、被害者から約7万ドル相当の暗号資産を盗み出すことに成功しました。

-

虚偽の肯定的なレビューを投稿し、最新の暗号通貨ドレイナーツールキットを使用することで検索ランキングを操作し、1万回以上のダウンロード数を達成しました。

デジタル資産が一般的になるにつれて、それに伴うリスクも高まっています。暗号通貨ウォレットのセキュリティが改善され、ユーザーの危険に対する意識が高まっている一方で、サイバー犯罪者はユーザーを欺いてセキュリティ対策を回避するための、より巧妙な方法を探し続けています。暗号資産を盗むために設計されたマルウェアである暗号通貨ドレイナーは、攻撃者たちの間で人気の手口となっています。攻撃者は正規の暗号資産プラットフォームを模倣したフィッシングサイトやアプリを使用してユーザーを欺き、不正な取引を承認させることで、ドレイナーを通じて被害者のデジタル資産を自身へ転送します。今やこうした悪質な手口がモバイル機器にまで及んでいることが、今回の報告により明らかになりました。

本記事では、被害者を欺いてドレイナーをダウンロードさせるソーシャルエンジニアリング手法と暗号資産ドレイナーの仕組みを解説するとともに、特に分散型金融(DeFi)分野で顕著な攻撃手法の巧妙化について詳しく取り上げています。

アプリにおけるソーシャルエンジニアリングの手口

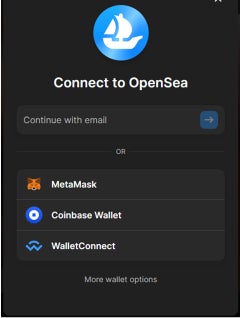

WalletConnectは、分散型アプリケーション(DApps)と暗号通貨ウォレットを安全に接続するオープンソースのプロトコルで、ユーザーエクスペリエンスを向上させるために開発されました。しかし、WalletConnectでの接続には複数の課題があります。すべてのウォレットがWalletConnectに対応しているわけではなく、ユーザーが最新版を使用していない事例が頻繁に見られます。攻撃者はこういったWalletConnectの複雑性を悪用し、ユーザーを巧妙に誘導する戦略を展開しました。具体的には、Google Playストア上に偽装したWalletConnectアプリケーションを公開し、接続の問題に直面したユーザーを標的としています。

偽のアプリケーション

ユーザーが悪意のあるWalletConnectアプリをダウンロードして起動すると、自分のウォレットをアプリと接続するよう促されます。ユーザーは、このアプリがWalletConnectプロトコルに対応したWeb3アプリケーションのプロキシとして機能すると信じて、これを実行します。

ユーザーがウォレットの選択ボタンを押すと、悪意のあるアプリが選択されたウォレットを起動し、不正なウェブサイトへと誘導します。その後、ユーザーは選択したウォレットを確認し、複数の取引を承認するよう求められます。

ユーザーのアクションにより、暗号化されたメッセージがコマンド&コントロール(C&C)サーバーに送信され、ユーザーのウォレット、ブロックチェーンネットワーク、そしてアドレスに関する詳細情報が取得されます。このアプリは高度な設計で、被害者の資産を効率的に奪取するため、まず高価なトークンを引き出し、その後安価なトークンを狙います。この過程をすべてのネットワークで繰り返し、より価値の高い資産から順に狙っていきます。

無防備な被害者

CPRが、WalletConnectアプリの設定から盗まれた資金の送金先アドレスを分析した結果、150以上のアドレスからトークンの取引が確認され、少なくとも150人の被害者がいることが明らかになりました。攻撃者のウォレットからの外部への取引はほとんどなく、盗まれた資産の大部分は様々なネットワーク上の攻撃者のアドレスに保存されていました。ブロックチェーンエクスプローラーのデータによると、攻撃者のウォレット内の暗号通貨資産の総額は7万ドル以上と推定されています。

資産を盗まれた被害者のうち、Google Playに否定的なレビューを投稿したのはわずか20人でした。このことから、多くの被害者が資産を盗まれたという事実にまだ気づいていない可能性があります。アプリに対して否定的なレビューが寄せられると、このマルウェアの開発者は偽の肯定的なレビューでページを埋め尽くし、否定的なレビューを隠蔽していました。これにより、アプリケーションは正規のサービスとして偽装され、結果として被害の拡大を助長することとなりました。その後、Google Playはこのアプリケーションを削除しました。

検出の回避

攻撃者たちは、ソーシャルエンジニアリングと技術的な操作を組み合わせることで、巧妙な暗号通貨ドレイナー作戦を実行しました。彼らは「WalletConnect」という信頼性の高い名前を悪用し、Web3アプリケーションと暗号通貨ウォレットの接続に関するユーザーの混乱に乗じて、疑念を抱かれることなく大量の暗号通貨を集めることに成功しました。

この事件は、サイバー犯罪者の戦術がますます洗練されてきていることを浮き彫りにしています。特に分散型金融システムにおいては、ユーザーがデジタル資産を管理するためにサードパーティー製のツールやプロトコルに頼ることが多いため、このような攻撃が効果的となっています。悪意のあるアプリの攻撃の有効性は、リダイレクトやユーザーエージェントのチェックなどの技術を使って検出を回避する能力によってさらに高められています。Google検索やIoT検索エンジンShodan、自動チェックなどの従来のツールでは、このような脅威を特定することが難しくなっています。これらのツールは、表面的に見える情報やアクセス可能なデータに依存していますが、悪意のあるアプリはそういったデータを意図的に隠蔽しているからです。そのため、自動システムや手動での検索でこれらを検出することはほぼ不可能となっています。

マルウェア対策

Check Point Harmonyはお客様を完全に保護します。Harmony Mobile Protectionは、すべてのアプリケーションを審査し、有害なアプリケーションがダウンロードされるのをリアルタイムで防ぐことで、デバイスを保護します。悪意のあるウェブサイトに関しては、Harmony BrowsがURLフィルタリングにより脅威を防ぎ、不正なWalletConnectウェブサイトなどのフィッシングサイトへのアクセスをブロックします。AI駆動の分析とゼロデイフィッシング対策機能により、ユーザーが悪意のあるウェブサイトにアクセスすることを防ぎ、不正な送金を阻止します。さらに、サンドボックスやThreat Emulationを含む高度なマルウェア対策機能によって、これらのウェブサイトからダウンロードされたマルウェアや悪意あるコードを検出し、ブロックします。

検出名:

CRYPTO_THIEF

FAKE_APP

本プレスリリースは、米国時間2024年9月26日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://twitter.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、AIを活用したクラウド型サイバーセキュリティプラットフォームのリーディングプロバイダーとして、世界各国の10万を超える組織に保護を提供しています。Check Point Software Technologiesは、積極的な防御予測とよりスマートで迅速な対応を可能にするInfinity Platformを通じ、サイバーセキュリティの効率性と正確性の向上のためにあらゆる場所でAIの力を活用しています。Infinity Platformの包括的なプラットフォームは、従業員を保護するCheck Point Harmony、クラウドを保護するCheck Point CloudGuard、ネットワークを保護するCheck Point Quantum、そして協働的なセキュリティオペレーションとサービスを可能にするCheck Point Infinity Core Servicesによって構成されます。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://twitter.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp